| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | ||||

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

| 11 | 12 | 13 | 14 | 15 | 16 | 17 |

| 18 | 19 | 20 | 21 | 22 | 23 | 24 |

| 25 | 26 | 27 | 28 | 29 | 30 | 31 |

- int크기

- 안드로이드

- 파이썬배열예제

- 파이썬예제

- 정처기운영체제

- 자바

- 안드로이드스튜디오

- 프로그래밍

- 코딩

- androidstudio

- 업다운게임코드

- 코딩공부

- 바텀네비게이션

- ai

- java

- 컴퓨터일반

- 정처기

- 파이썬배열

- 스누핑

- It

- 파이썬리스트

- 백준

- 파이썬

- 자바예제

- 데이터베이스

- 운영체제종류

- bottomnavigation

- 운영체제목적

- 정보처리산업기사

- 정처산기

- Today

- Total

발전을 위한 기록

[정보보안] OSI보안구조, 보안 공격 본문

OSI보안 구조

1) 개념

① 보안 공격 : 기관이 소유한 정보의 안정성을 침해하는 제반 행위

② 보안 메커니즘 : 보안 공격을 탐지, 예방하거나 공격으로 인한 침해를 복구하는 절차

③ 보안 서비스 : 조직의 정보 전송과 데이터 처리 시스템의 보안을 강화하기 위한 처리 또는 통신 서비스

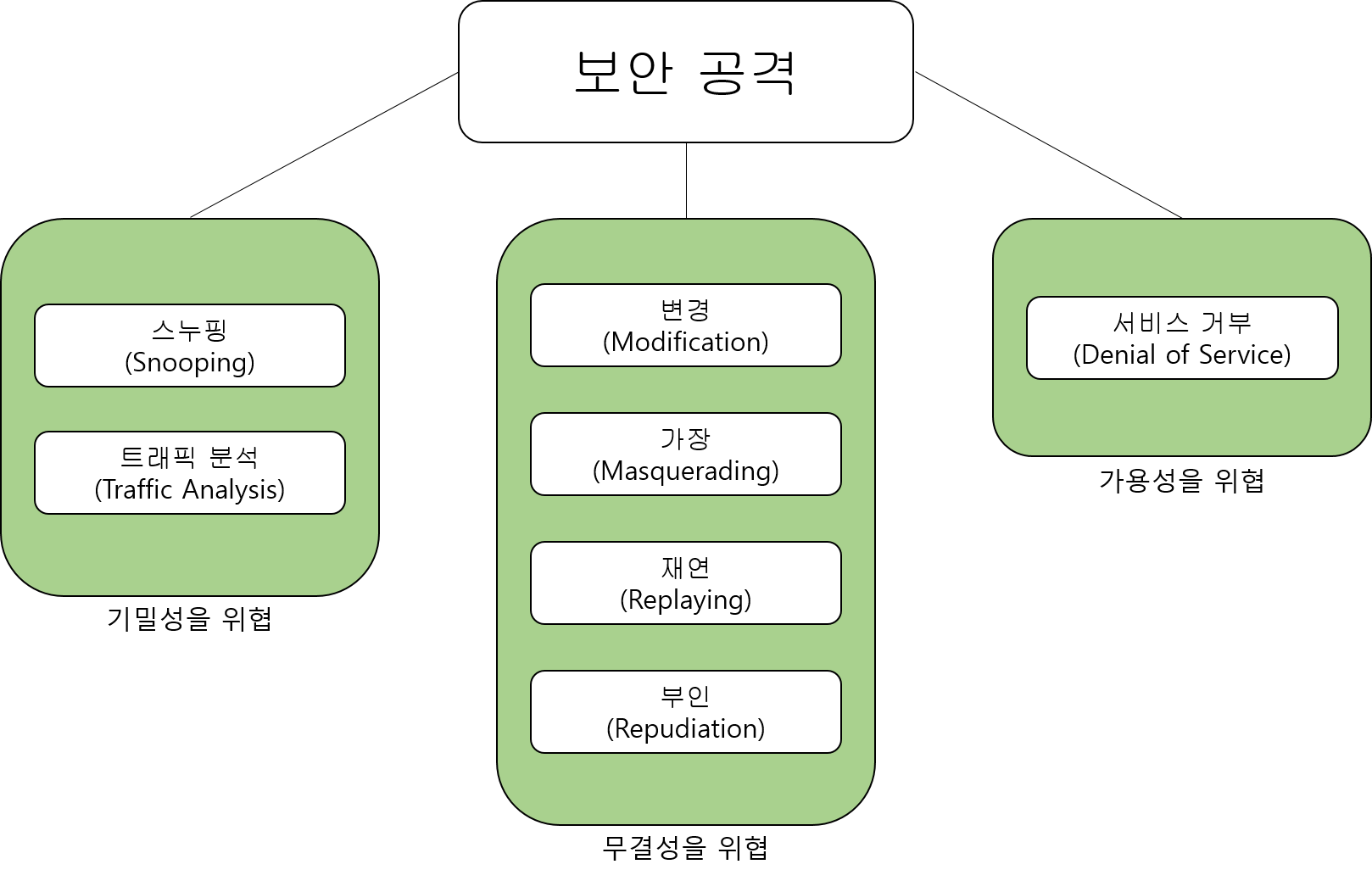

2) 보안 공격

① 기밀성을 위협하는 공격

- 스누핑(Snooping) : 데이터에 대한 비인가 접근 또는 탈취를 의미, 스누핑 방지를 위해서는 암호화 기법 사용

- 트래픽 분석(Traffic Analysis) : 데이터를 암호화해도 도청자가 온라인 트래픽을 분석하며 다른 형태의 정보를

얻을 수 있다.

② 무결성을 위협하는 공격

- 변경(Modification) : 메시지 일부를 불법적으로 수정하거나 메시지 전송을 지연시키거나 순서를 바꿈

- 가장(Masquerading) : 한 개체가 다른 개체의 행세를 하는 것이다. 이 공격은 다른 형태의 적극적 공격과 병행

- 재연(Replaying) : 적극적 공격의 하나, 획득한 데이터 단위를 보관하다가 시간이 지난 후 재전송하면서 인가되지

않은 사항에 접근하는 효과를 노리는 행위

- 부인(Repudiation) : 메시지의 송신자는 메시지를 보낸것을 부인할 수 있고, 메시지 수신자는 메시지를 받았다는 것 을 부인 할 수 있다.

③ 가용성을 위협하는 공격

- 서비스 거부(Denial of Service) : Dos는 매우 일반적인 공격이다. 시스템의 서비스를 느리게 하거나 완전히 차단할 수있다.

★ 기밀성, 무결성, 가용성 기본 개념

https://riwltnchgo.tistory.com/30

[정보보호] 정보보안 3요소

1. 기밀성(Confidentiality) - 오직 인가된 사용자에게만 정보를 공개하는 것 - 기밀성을 위협하는 공격에는 snooping, traffic analysis 등이 있다. 2. 무결성(Integrity) - 정보를 보호하여 그 정보가 정상적인..

riwltnchgo.tistory.com

'정보보안' 카테고리의 다른 글

| [정보보안] Diffie-Hellman(디피헬만) 키 교환 알고리즘 (0) | 2024.05.06 |

|---|---|

| [네트워크보안] 전송계층(TCP, UDP) (0) | 2022.05.01 |

| [네트워크보안]OSI 7계층 (0) | 2022.03.25 |

| [네트워크 보안] 네트워크 분류(LAN, PAN, WAN, MAN) (0) | 2022.03.15 |

| [정보보호] 정보보안 3요소 (0) | 2022.02.28 |